Управление на Идентичност и Достъп

Управлението на идентичността и достъпа (IAM) е критичен аспект от информационната сигурност, който помага на организациите да контролират кой има достъп до кои ресурси в техните системи. IAM обхваща различни компоненти, включително управление на идентичности, управление на роли и права, управление на политики и аутентикация.

-

Управление на идентичности: Това включва създаване, управление и премахване на потребителски акаунти и идентичности в системата. Всеки потребител трябва да има уникална идентичност, която го идентифицира в системата. Това позволява на системата да знае кой е потребителят, какви действия е предприел и да прилага съответните политики на достъп.

-

Управление на роли и права: Всеки потребител може да има определена роля или набор от роли, които определят правата и ограниченията му в системата. Например, администраторът може да има права да създава и управлява потребителски акаунти, докато обикновен потребител може да има ограничен достъп само до определени ресурси или данни. Ролите трябва да се определят внимателно, за да се гарантира, че потребителите имат необходимия достъп, но не повече от това.

-

Управление на политики: Това включва определянето на политики за достъп, които определят кой може да достъпи кои ресурси и при какви условия. Политиките могат да включват ограничения, базирани на местоположението на потребителя, времето на деня, типа на устройството, от което се извършва достъпът, и др. Политиките трябва да бъдат добре дефинирани и приложени консистентно в цялата организация.

-

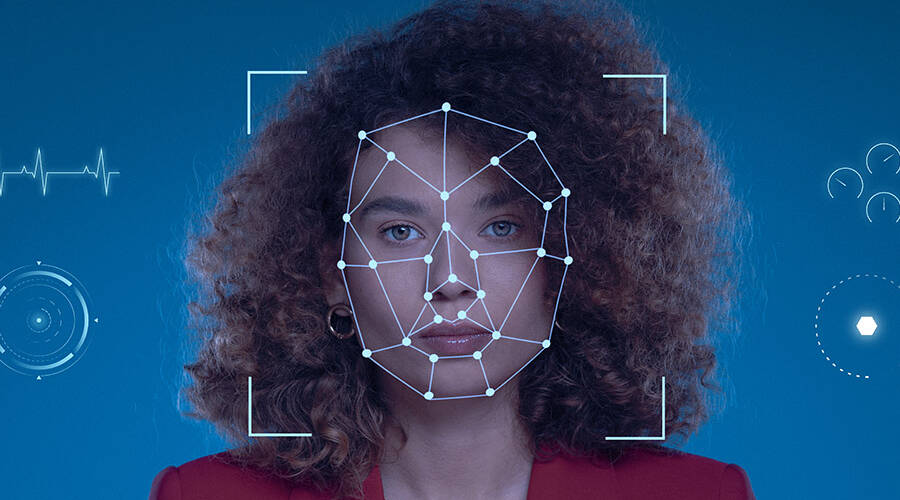

Аутентикация: Това е процесът на верифициране на идентичността на потребителя, преди да му бъде разрешен достъп до системата. Това често включва въвеждане на потребителско име и парола, но може да включва и допълнителни фактори за автентикация, като биометрични данни (например отпечатъци на пръсти или разпознаване на лице) или токен за еднократна употреба.

Управлението на идентичността и достъпа е от съществено значение за защитата на информационните системи от неоторизиран достъп и атаки. То помага на организациите да контролират кой има достъп до кои ресурси, да прилагат политики за сигурност и да спазват законовите изисквания и стандарти за сигурност. За максимална ефективност, IAM трябва да бъде част от цялостна стратегия за информационна сигурност, която включва и други аспекти като мрежова сигурност, защита на данните и управление на инциденти.